인프라/시스템 보안

[ VPN ] AWS VPN 설정

김붕어87

2023. 2. 9. 15:17

반응형

AWS VPN Server 환경 구성

상호 인증 구성 인증서 생성

- easy-rsa를 이용해서 인증서를 생성한다.

- AWS VPN Server 구성 가이드

- pki init

./easyrsa init-pki

- CA 빌드

./easyrsa build-ca nopass

- 서버 인증서 및 키 파일 생성

./easyrsa build-server-full server nopass

- 클라이언트 인증서 및 키 파일 생성

./easyrsa build-client-full vpn.xxx.com nopass

- 생성된 인증서 카피

mkdir ../vpn_cert

cp pki/ca.crt ../vpn_cert

cp pki/issued/server.crt ../vpn_cert

cp pki/private/server.key ../vpn_cert

cp pki/issued/vpn.xxx.com.crt ../vpn_cert

cp pki/private/vpn.xxx.key ../vpn_cert

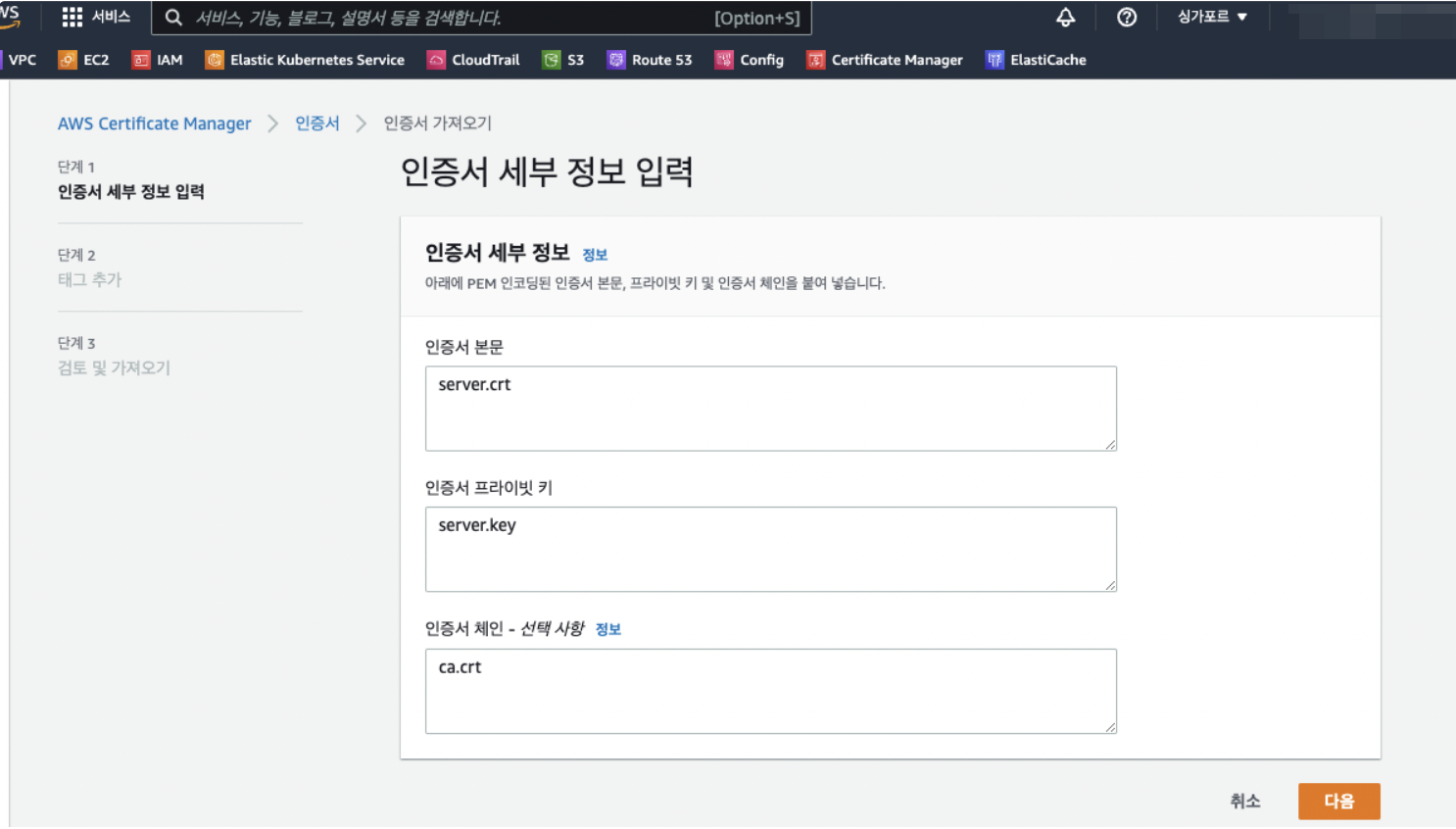

AWS Certificate Manger 인증서 등록하기

- AWS Certificate Manager > 인증서 가져오기를 통해 구성한 인증서 내용을 붙여넣는다.

- AWS CLI를 통한 업로드 방법

aws acm import-certificate --certificate \

fileb://server.crt --private-key \

fileb://server.key --certificate-chain \

fileb://ca.crt

- 인증서 등록 확인

AWS VPN Client 환경 구성

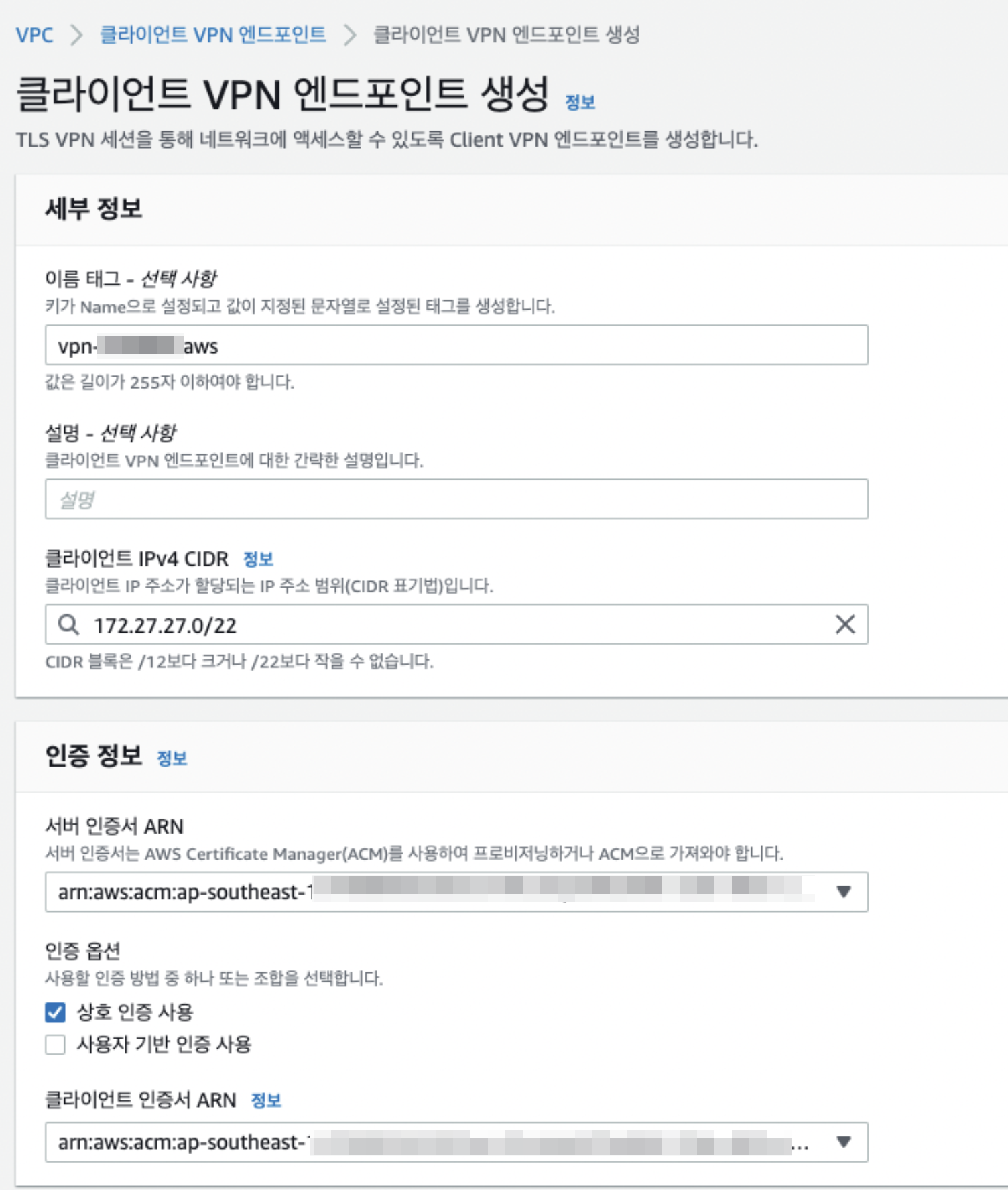

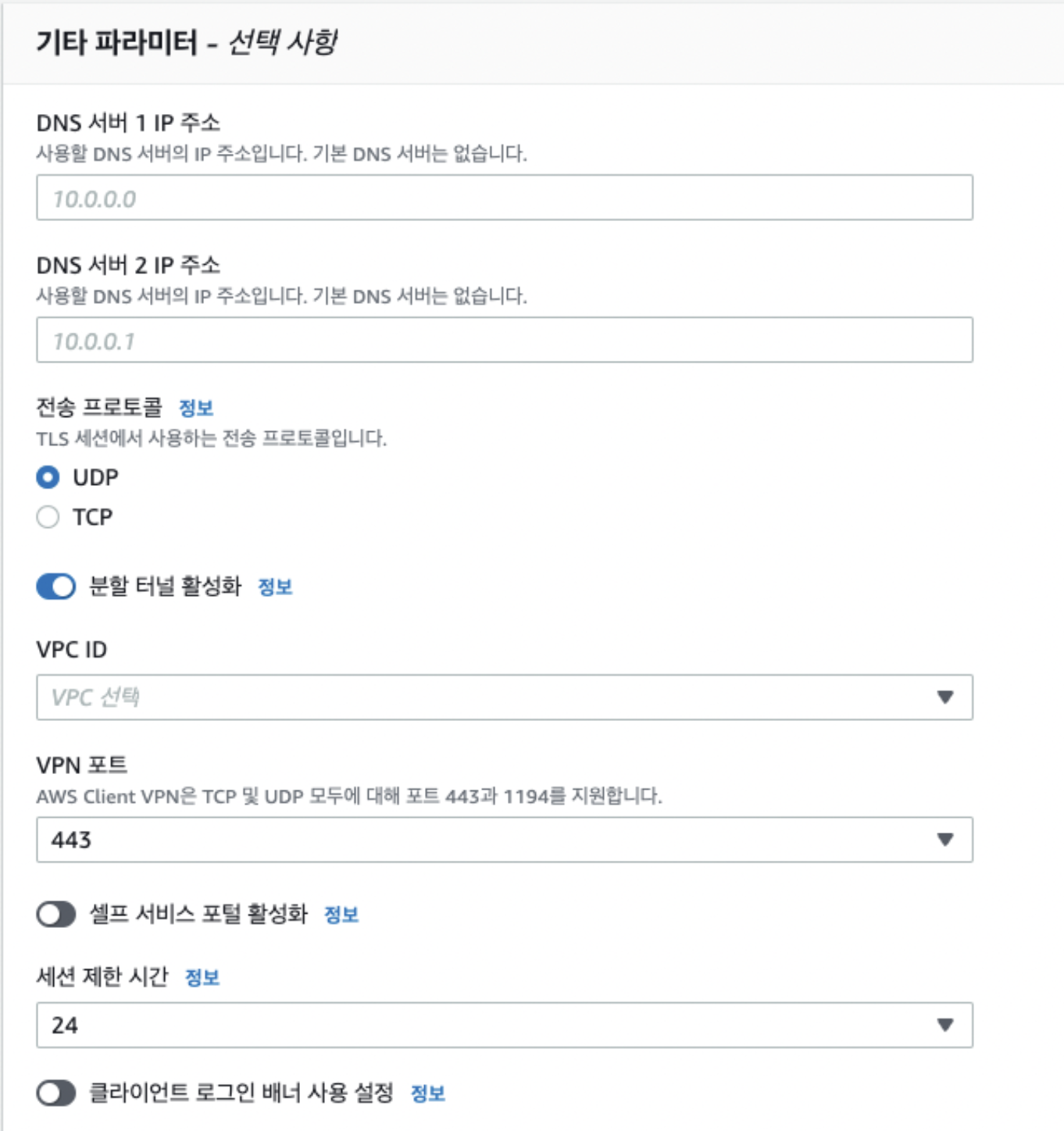

AWS VPN Endpoint 생성

- Client IPv4 CIDR은 VPC 대역과 겹치지 않는 대역으로 지정.

- prod : 172.27.0.0/22

- dev : 172.27.0.0/22

- 상호 인증 설정 Check

- (아래 그림엔 없지만) 접근 대상 VPC ID를 지정하고, VPN Security Group을 생성해 추가해준다.

- (HTTPS/443 포트 inbound-rule 추가 )

- Split-Tunnel Enabled. (AWS로 가는 트래픽 라우팅과 기본 인터넷 라우팅을 분리 - 인터넷 안 끊김 ~ )

- 세션 제한 시간은 : 8 ~ 10시간 정도로 설정.

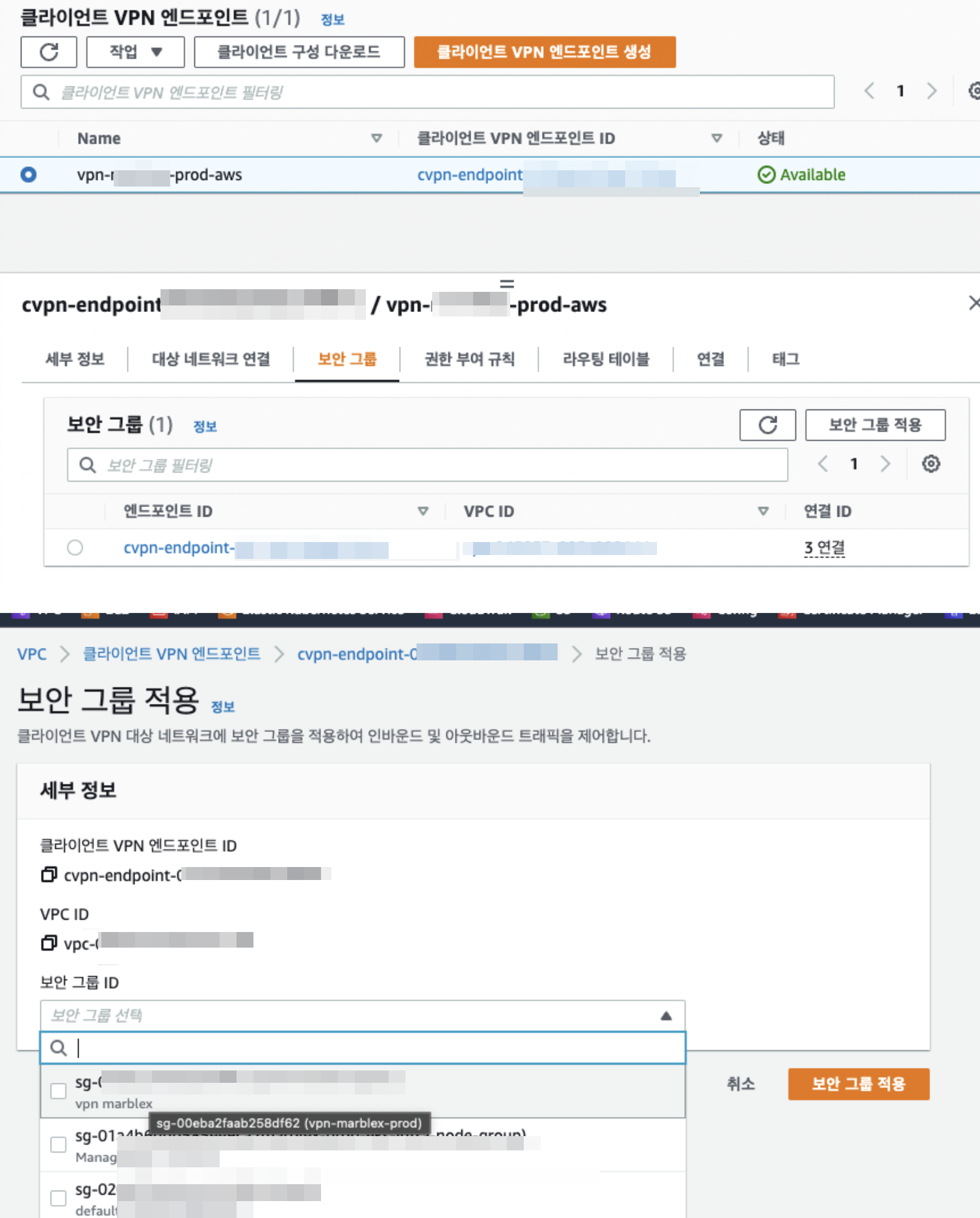

VPC Subnet에 연결

- VPN Endpoint 에서 연결 대상이 되는 VPC와 Subnet을 지정한다.

- ( eks-privatenetwork 3개 az를 추가함. )

VPN 보안그룹 적용

권한 Rule 등록 ( 권한 부여 규칙 > 권한 부여 규칙 추가 )

- VPN으로 연결하는 사용자가 네트워크 접근이 가능하도록 권한 부여.

- 모든 네트워크에서 연결할 수 있도록 “0.0.0.0/0 “ 추가.

Reference

- AWS Client VPN(Desktop Client) 활용하기

- AWS VPN구성 기본 가이드

- OpenVPN

- OKTA federation

반응형